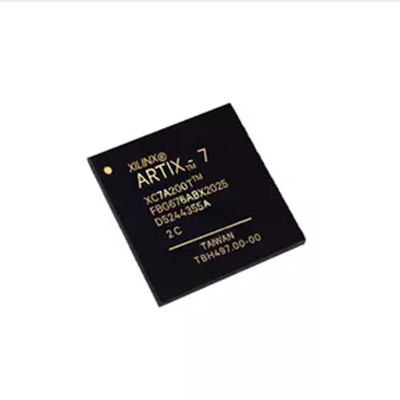

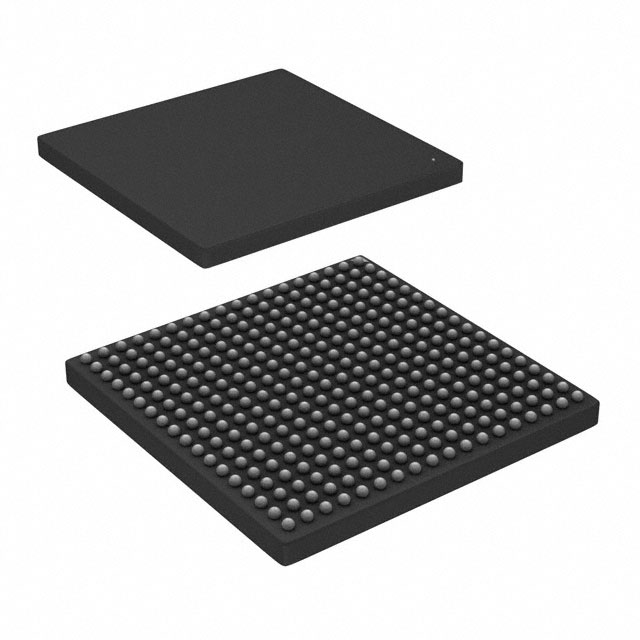

IC FPGA 520 I/O 1517FCBGA XCVU3P-2FFVC1517E componenti ic Chip elettronici circuiti nuovi e originali acquista in un unico posto SERVIZIO BOM

Caratteristiche del prodotto

| TIPO | DESCRIZIONE |

| Categoria | Circuiti integrati (CI)Incorporato |

| Mfr | AMD Xilinx |

| Serie | Virtex® UltraScale+™ |

| Pacchetto | Vassoio |

| Pacchetto standard | 1 |

| Stato del prodotto | Attivo |

| Numero di LAB/CLB | 49260 |

| Numero di elementi logici/celle | 862050 |

| Bit RAM totali | 130355200 |

| Numero di I/O | 520 |

| Tensione – Alimentazione | 0,825 V ~ 0,876 V |

| Tipo di montaggio | Montaggio superficiale |

| temperatura di esercizio | 0°C ~ 100°C (TJ) |

| Pacchetto/custodia | 1517-BBGA, FCBGA |

| Pacchetto dispositivo del fornitore | 1517-FCBGA (40×40) |

| Numero del prodotto base | XCVU3 |

Quanto è importante la programmabilità per la prossima generazione di dispositivi di sicurezza?

La digitalizzazione e l’automazione sono ormai una tendenza globale.Sulla scia dell’epidemia, i servizi in tutti i settori si stanno spostando online e, con la rapida implementazione del lavoro da casa, le persone fanno sempre più affidamento sulla connettività Internet per il lavoro e la vita.

Tuttavia, poiché il numero di utenti e dispositivi connessi continua ad aumentare e le funzioni e le esigenze diventano più diversificate, l’architettura del sistema diventa sempre più complessa e la portata delle funzioni del sistema si espande, portando a un gran numero di potenziali rischi.Di conseguenza, i tempi di inattività sono un evento comune e i "crash" sono spesso nei titoli dei giornali.

Il white paper Xilinx WP526, The Importance of Programmability in Next Generation Security Appliances, esplora molteplici architetture firewall e la combinazione di flessibilità e configurabilità dei dispositivi adattivi Xilinx e delle sue offerte IP e strumenti per migliorare significativamente le prestazioni di elaborazione della sicurezza.

Le apparecchiature di sicurezza continuano ad evolversi

La prossima generazione di implementazioni di sicurezza di rete continua ad evolversi e subisce un passaggio dall'architettura di backup alle implementazioni in linea.Con l’avvio delle implementazioni del 5G e l’aumento esponenziale del numero di dispositivi connessi, c’è l’urgente necessità per le organizzazioni di rivisitare e modificare l’architettura utilizzata per le implementazioni di sicurezza.I requisiti di throughput e latenza del 5G stanno trasformando le reti di accesso, richiedendo allo stesso tempo ulteriore sicurezza.Questa evoluzione sta determinando i seguenti cambiamenti nella sicurezza della rete.

1. throughput di sicurezza L2 (MACSec) e L3 più elevati.

2. la necessità di un'analisi basata sulle politiche sul lato edge/accesso

3. sicurezza basata sulle applicazioni che richiede throughput e connettività più elevati.

4. l'uso dell'intelligenza artificiale e dell'apprendimento automatico per l'analisi predittiva e l'identificazione del malware

5. l'implementazione di nuovi algoritmi crittografici che guidano lo sviluppo della crittografia post-quantistica (QPC).

Insieme ai requisiti di cui sopra, vengono sempre più adottate tecnologie di rete come SD-WAN e 5G-UPF, che richiedono l’implementazione del network slicing, più canali VPN e una classificazione dei pacchetti più approfondita.Nell'attuale generazione di implementazioni di sicurezza di rete, la maggior parte della sicurezza delle applicazioni viene gestita utilizzando software in esecuzione sulla CPU.Sebbene le prestazioni della CPU siano aumentate in termini di numero di core e potenza di elaborazione, i crescenti requisiti di throughput non possono ancora essere risolti con una pura implementazione software.

I requisiti di sicurezza delle applicazioni basati su policy cambiano costantemente, quindi la maggior parte delle soluzioni standard disponibili può gestire solo un insieme fisso di intestazioni di traffico e protocolli di crittografia.A causa di queste limitazioni del software e delle implementazioni fisse basate su ASIC, l'hardware programmabile e flessibile fornisce la soluzione perfetta per implementare la sicurezza delle applicazioni basata su policy e risolve le sfide di latenza di altre architetture programmabili basate su NPU.

Il SoC flessibile dispone di un'interfaccia di rete completamente rafforzata, IP crittografico, logica e memoria programmabili per implementare milioni di regole di policy attraverso l'elaborazione di applicazioni stateful come TLS e motori di ricerca di espressioni regolari.